Принятие нового стандарта безопасности для соединений – TLS 1.3 – вышло на финальную прямую. 27 февраля опубликован очередной черновик RFC (вот самая последняя публикация, ещё не попавшая в IETF), а в ближайшей версии OpenSSL, скорее всего 1.1.1, уже ожидается добавление, что сделает технологию доступной для массы продуктов.

Правильным подходом будет подготовиться заранее – поэтому напишу, как уже сейчас можно проверить фактическую поддержку этой технологии.

Нужный браузер

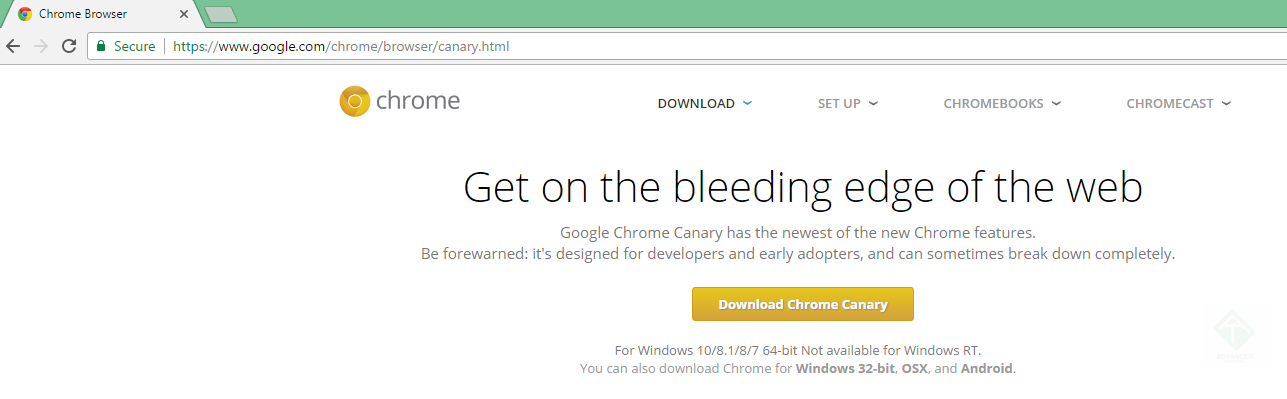

В данный момент TLS 1.3, включая функционал 0-RTT, поддерживает Chrome Canary.

Браузер, поддерживающий TLS 1.3

Браузер, поддерживающий TLS 1.3(кликните для увеличения до 1287 px на 399 px)Ruslan V. Karmanovrk@atraining.ruУчебный центр Advanced Traininginfo@atraining.ruhttps://www.atraining.ru/

Установите его, а после зайдите в расширенные настройки – для этого надо будет ввести в адресной строке chrome://flags/, найти в списке настроек “Максимально поддерживаемую версию TLS” и переключить её на TLS 1.3. После браузер нужно будет перезапустить, т.е. закрытием вкладки в данном случае не отделаться.

Как проверить, поддерживает ли клиентский браузер TLS 1.3

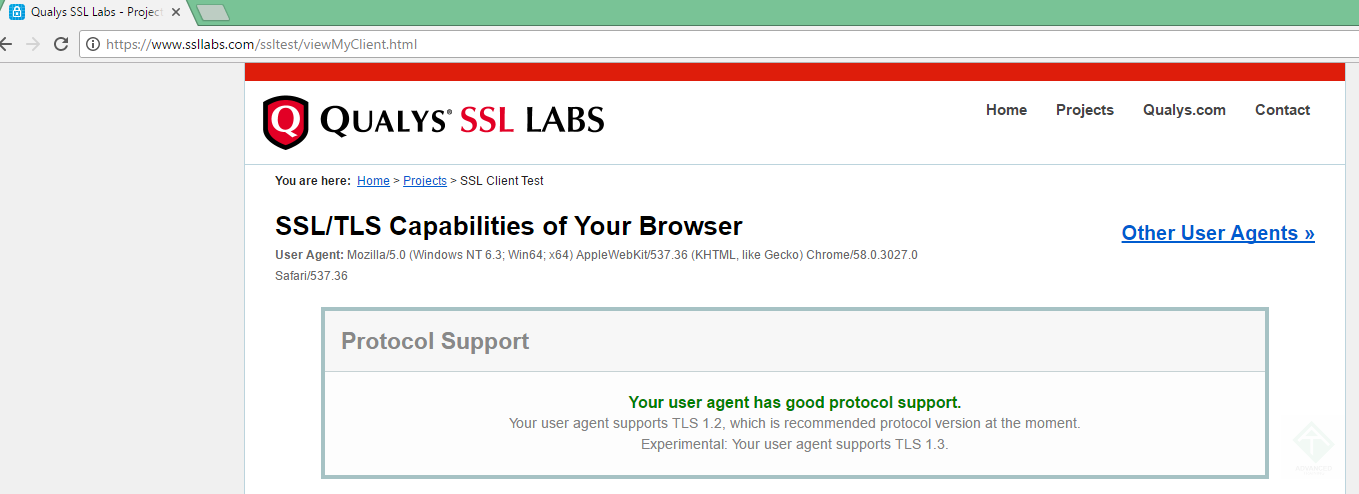

Тест браузера от SSLLabs, начиная с январской версии 1.26.5, умеет определять поддержку TLS 1.3 вашим браузером. Достаточно зайти на страницу клиентского теста, и в случае удачного тестирования будет что-то такое:

Результат тестирования браузера, поддерживающего TLS 1.3

Результат тестирования браузера, поддерживающего TLS 1.3(кликните для увеличения до 1359 px на 494 px)Ruslan V. Karmanovrk@atraining.ruУчебный центр Advanced Traininginfo@atraining.ruhttps://www.atraining.ru/

Проверка поддержки TLS 1.3 на реальном сайте

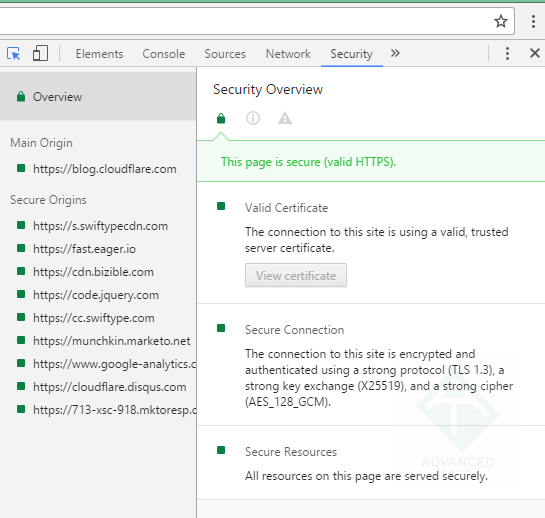

Сайт недавно имевшего проблемы с утечкой персональных данных облачного провайдера CloudFlare поддерживает TLS 1.3 – вам достаточно перейти по ссылке, после чего посмотреть информацию о соединении.

В моём случае это выглядит так:

TLS 1.3 успешно согласовался

TLS 1.3 успешно согласовался(кликните для увеличения до 545 px на 518 px)Ruslan V. Karmanovrk@atraining.ruУчебный центр Advanced Traininginfo@atraining.ruhttps://www.atraining.ru/

Вкратце так – теперь ждём более широкой поддержки и стартового бардака с реализациями (надеюсь, он будет минимальным, но т.к. на данный момент уже начинают появляться реализации “с 0-RTT” и “без 0-RTT”, он точно будет).

Ну а если надо изучить TLS 1.3 детальнее – у нас есть вебинар про TLS 1.3, его запись уже доступна для загрузки.

Удач!